- 20 Feb, 2026

- Künstliche Intelligenz

- Sicherheit

- By Stefan Antonelli

OpenClaw Security: 5 essenzielle Tipps & Best Practices für deinen KI-Agenten

In meinem letzten Video zu OpenClaw kam ein wichtiges Thema ein bisschen zu kurz: Die Sicherheit. OpenClaw ist ein genialer Open Source KI-Agent, der auf deinem Computer läuft und autonom Aufgaben für dich erledigen kann.

Aber: Du solltest OpenClaw wie einen leicht senilen Administrator behandeln. Der darf zwar noch ein bisschen mitwurschteln, aber eigentlich hast du ihm den Schlüssel zum Serverraum schon lange abgenommen.

Damit dir der Agent nicht aus Versehen das System zerschießt oder Unfug anstellt, gibt es hier meine Top 5 Security-Tipps sowie einen ausführlichen Deep Dive für die technische Einrichtung.

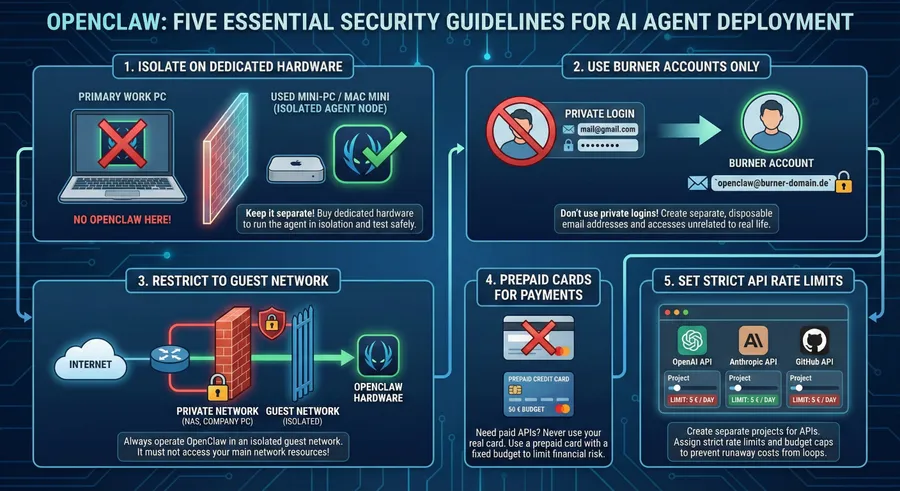

Die Top 5 Sicherheits-Tipps für OpenClaw

Bevor wir in die Code-Konfiguration gehen, hier die wichtigsten Grundregeln, die du beim Setup von OpenClaw unbedingt beachten solltest:

1. Pack das Ding auf eigene Hardware

Installiere OpenClaw nicht auf deinem primären Work-Rechner! Kauf dir lieber einen gebrauchten Mac mini oder einen günstigen Mini-PC. Dort kannst du den Agenten isoliert betreiben und erst einmal in Ruhe schauen, wie er läuft.

2. Nutze Burner-Accounts

Gib der KI nicht deine privaten Logins! Richte stattdessen separate E-Mail-Adressen und Zugänge ein, die absolut nichts mit deinem echten (Arbeits-)Leben zu tun haben. Ein dediziertes Agenten-Postfach (z. B. openclaw@burner-domain.de) schützt deine sensiblen Daten.

3. Ab ins Gastnetzwerk!

Betreibe die OpenClaw-Hardware auf jeden Fall in einem Gastnetzwerk. Das ist ein abgeschottetes Netzwerk, das nicht auf deine restlichen Ressourcen zugreifen kann. Ganz wichtig: So ein KI-Agent hat im normalen Firmennetzwerk oder im privaten Heimnetzwerk (wo dein NAS steht) standardmäßig nichts verloren!

4. Prepaid-Kreditkarten für Bezahldaten

Die KI braucht Zugriff auf kostenpflichtige APIs oder Dienste? Hinterlege dafür niemals deine echte Kreditkarte. Nutze stattdessen eine Prepaid-Kreditkarte. Packe ein festes Budget darauf – so hast du ein hartes Limit, bei dem es nicht wehtut, falls der Agent mal durchdreht.

5. Strenge Rate Limits für API-Zugänge

Für jegliche API-Zugänge (z.B. OpenAI, Anthropic, GitHub) solltest du separate Projekte anlegen. Vergib diesen Projekten strikte Rate Limits und Budget-Caps (z.B. 5 € pro Tag). So stellst du sicher, dass die Kosten nicht aus dem Ruder laufen, falls sich der Agent in einem Loop verfängt.

Allgemeine Security-Best-Practices (Deep Dive)

Um OpenClaw “sicher genug” zu betreiben, reicht gesunder Menschenverstand allein manchmal nicht. Hier sind die technischen Grundprinzipien und Konfigurationen, um den Agenten konsequent einzusperren.

Die 3 Grundprinzipien

- Least Privilege: Gib nur die Verzeichnisse, Tools und Accounts frei, die der Agent für die jeweilige Aufgabe wirklich braucht.

- Defense in Depth: Kombiniere mehrere Schutzschichten (Sandbox, Dateirechte, Netzwerkgrenzen, Tool-Allowlists).

- Human-in-the-loop: Lass kritische Aktionen (Bash-Befehle,

delete_file,git push, Deployments) nie vollautomatisch ausführen. Erfordere immer eine manuelle Bestätigung.

Lokale Absicherung & Sandboxing

Wenn du OpenClaw lokal oder auf einem Server betreibst, solltest du dem System extrem enge Grenzen setzen:

- Dedizierter Systemuser: Erstelle einen eigenen User (z.B.

openclaw) mit minimalen Rechten. - Keine Home-Mounts: Gib nicht das komplette

$HOME-Verzeichnis frei. Der Agent sollte nur Zugriff auf gezielte Arbeitsverzeichnisse bekommen. - Sandbox aktivieren: Schalte in der Konfiguration die Sandbox ein.

sandbox: true

fileSystem:

allowedPaths:

- /home/openclaw/workspace

blockedPaths:

- /home/openclaw/.ssh

- /home/openclaw/.config

- /home/openclaw/.aws

readOnly:

- /home/openclaw/reference

Exec, Skills & Tools absichern

Tools und Skills sind im Prinzip Erweiterungen mit beliebigem Code. Hochriskante Tools (wie uneingeschränkte Bash-Skripte) solltest du standardmäßig verbieten. Nutze stattdessen eine Allowlist für erlaubte Befehle und behalte die Bestätigungs-UI (“Allow once / Always allow / Deny”) aktiv.

tools:

exec:

host: "sandbox"

security: "allowlist"

allowlist:

- "ls *"

- "cat *"

- "git status"

- "npm run *"

Typische Fehler, die du vermeiden solltest

| Unsichere Praxis | Das Risiko | Bessere Alternative |

|---|---|---|

| Home komplett mounten | Alle privaten Dateien sind exponiert | Nur spezifische Arbeitsordner mounten |

| Sandbox deaktivieren | Voller Systemzugriff für die KI | Sandbox aktiv lassen, Exec-Allowlist nutzen |

| Ungeprüfte Skills | Supply-Chain-Angriffe, RCE | Code vorher reviewen, Publisher prüfen |

| Schwaches LLM nutzen | Erhöhtes Prompt-Injection-Risiko | Bestmögliches Modell für sicherheitskritische Tasks |

| Kein Gateway-Auth | Jeder im Netz kann den Agenten steuern | Token-Auth, localhost-first einrichten |

| API-Keys ohne Limits | Runaway-Costs, Account-Missbrauch | Projekt-Keys mit harten Budget-Caps |

Vertrauen ist gut, Sandboxing ist besser

KI-Agenten wie OpenClaw nehmen uns unfassbar viel Arbeit ab, aber sie sind aktuell eben noch fehleranfällig. Wer die KI wie einen Gast-User behandelt, sie ins Gastnetzwerk verbannt und Budgets knallhart deckelt, kann die Vorteile entspannt genießen.

Wie sieht dein Setup aus?

Lass mich in den Kommentaren wissen, ob du OpenClaw eher lokal auf deinem Dev-Mac, in Docker oder auf einem eigenen Server/VPS laufen lässt! Wenn Bedarf besteht, teile ich gerne noch konkrete Minimal-Konfigurationen für die jeweiligen Szenarien.

- AI

- KI

- OpenClaw

- KI-Agent

- Security

- Sicherheit

- Sandbox

- Best Practices

- Least Privilege